Limitations du protocole IPv6 et contexte de la proposition IPv8 🌐

Depuis plus de deux décennies, le déploiement massif d’IPv6 devait résoudre l’épuisement prévisible des adresses IPv4. Pourtant, cette transition n’a jamais réellement abouti à l’échelle mondiale. Les infrastructures réseau continuent de fonctionner selon un modèle hybride fragile, incohérent et techniquement peu satisfaisant. C’est dans ce contexte que la communauté IETF a envisagé une approche radicalement différente : une proposition d’IPv8 qui repense entièrement la philosophie du routage et de la gestion réseau.

Cette proposition n’est pas une révolution destinée à écraser les systèmes existants, mais une exploration ambitieuse cherchant à répondre simultanément à plusieurs défis critiques qui ont bloqué l’adoption d’IPv6. Elle s’appuie sur un document de travail soumis à l’IETF en avril 2026, reflétant une maturation des idées autour d’une architecture véritablement nouvelle.

Les causes du retard et de la faible adoption d’IPv6

L’adoption d’IPv6 s’est révélée bien plus lente que prévu, malgré l’urgence techniquement légitime. Les raisons de ce retard sont multiples et structurelles. D’abord, IPv6 a exigé une modernisation complète des équipements, logiciels et processus opérationnels sans offrir de bénéfices immédiats et visibles aux utilisateurs finaux ou aux administrateurs réseau. Contrairement à une simple mise à jour logicielle, migrer vers IPv6 impliquait de réévaluer et souvent remplacer l’infrastructure de routage mondiale.

Ensuite, la persistance relative de l’espace d’adressage IPv4, grâce à des mécanismes comme la traduction d’adresses réseau (NAT), a diminué l’urgence perçue de la transition. Les organisations ont préféré accepter les inefficacités du NAT plutôt que d’investir massivement dans une migration dont les gains restaient abstraits. Cette inertie a créé un cercle vicieux : moins de déploiement d’IPv6 signifiait moins d’incitations à investir dans son optimisation et son intégration.

Complexité du double empilement IPv4/IPv6 dans les environnements réseaux

Les administrateurs réseau se trouvent aujourd’hui dans une position inconfortable 🔧 où ils doivent maintenir simultanément deux protocoles distincts sur la plupart de leurs infrastructures. Cette situation, appelée double stack, complique dramatiquement la gestion opérationnelle des réseaux. Chaque équipement doit supporter les deux protocoles, chaque politique de sécurité doit être appliquée deux fois, et chaque service réseau doit être configuré et monitoré dans deux contextes différents.

La coexistence de l’IPv4 et d’IPv6 crée également des zones d’ombre où les problèmes de sécurité ou de performance peuvent se manifester de manière imprévisible. Un appareil peut fonctionner correctement sur IPv4 mais rencontrer des problèmes critiques sur IPv6, ou inversement. Cette fragmentation oblige les équipes informatiques à maintenir deux corpus de compétences, à utiliser des outils de diagnostic et de monitoring redondants, et à gérer une complexité organisationnelle qui n’apporte aucune valeur ajoutée métier.

Absence d’améliorations significatives dans la gestion réseau avec IPv6

Bien que techniquement innovant, IPv6 n’a pas apporté les améliorations substantielles en matière de gestion réseau qu’on aurait pu attendre. La découverte de services réseau, la configuration automatique et l’orchestration des équipements restent fragmentées et disparates. IPv6 n’a pas intégré nativement les services essentiels comme l’authentification unifiée, la télémétrie centralisée ou la gestion cohérente de la sécurité.

De plus, l’espace d’adressage vastement plus grand d’IPv6 (2^128 adresses) ne s’est pas traduit par une simplification de la gestion. Au contraire, les organisations ont dû inventer de nouveaux schémas de segmentation et d’organisation pour tirer parti de cet espace. Sans cadre opérationnel unificateur, l’abondance d’adresses est devenue un problème plutôt qu’une solution, rendant l’attribution d’adresses et la traçabilité moins intuitives que sous IPv4.

Enjeux liés à la pénurie d’adresses et aux performances du routage IPv6

Malgré l’adoption limitée d’IPv6, les adresses IPv4 publiques restent une ressource rare et coûteuse 💰 qui contraint les entreprises à déployer des solutions workaround comme le NAT, la réutilisation d’adresses privées, ou la location auprès de fournisseurs tiers. Cette situation crée des goulots d’étranglement coûteux et inefficaces, particulièrement pour les organisations qui auraient besoin de dérouler rapidement des services nouveaux ou de gérer des appareils mobiles à grande échelle.

Sur le plan du routage, IPv6 n’a pas résolu les problèmes historiques du BGP (Border Gateway Protocol). La table de routage globale continue de croître de manière exponentielle, augmentant les besoins en mémoire et en puissance de calcul des routeurs de cœur. Les mécanismes d’agrégation d’adresses, bien qu’existants, demeurent peu efficaces en pratique, particulièrement face à la fragmentation croissante des plages d’adresses allouées aux petits opérateurs et aux entreprises régionales.

Présentation du document IETF d’avril 2026 à l’origine d’IPv8

Face à ces défis accumulés, une équipe d’experts réseau a proposé en avril 2026 un brouillon de travail à l’IETF esquissant une approche fondamentalement nouvelle pour la prochaine génération du protocole internet. Ce document ne prétend pas être une norme définitive, mais plutôt une exploration sérieuse visant à montrer qu’une architecture différente pourrait adresser simultanément la pénurie d’adresses, la complexité opérationnelle et les lacunes en matière de sécurité.

La proposition IPv8 repose sur une prémisse simple mais puissante : plutôt que de doubler l’espace d’adressage ou de complexifier le protocole, pourquoi ne pas repenser entièrement le modèle d’adressage et d’organisation réseau en intégrant les leçons apprises de deux décennies de gestion d’IPv4 ? Cette approche pragmatique reconnaît que les administrateurs réseau ont accumulé une expertise profonde sur IPv4 et que la solution idéale devrait valoriser cette connaissance plutôt que de l’invalider.

Architecture innovante de l’espace d’adressage IPv8 et compatibilité IPv4 🏗️

La révolution conceptuelle d’IPv8 réside dans sa structure d’adressage fondamentalement nouvelle, qui établit une continuité logique avec IPv4 tout en le dépassant. Une adresse IPv8 ne rejette pas IPv4 mais l’intègre comme fondation structurelle. Cette approche élimine le dilemme classique entre compatibilité et innovation en démontrant qu’on peut accomplir les deux simultanément.

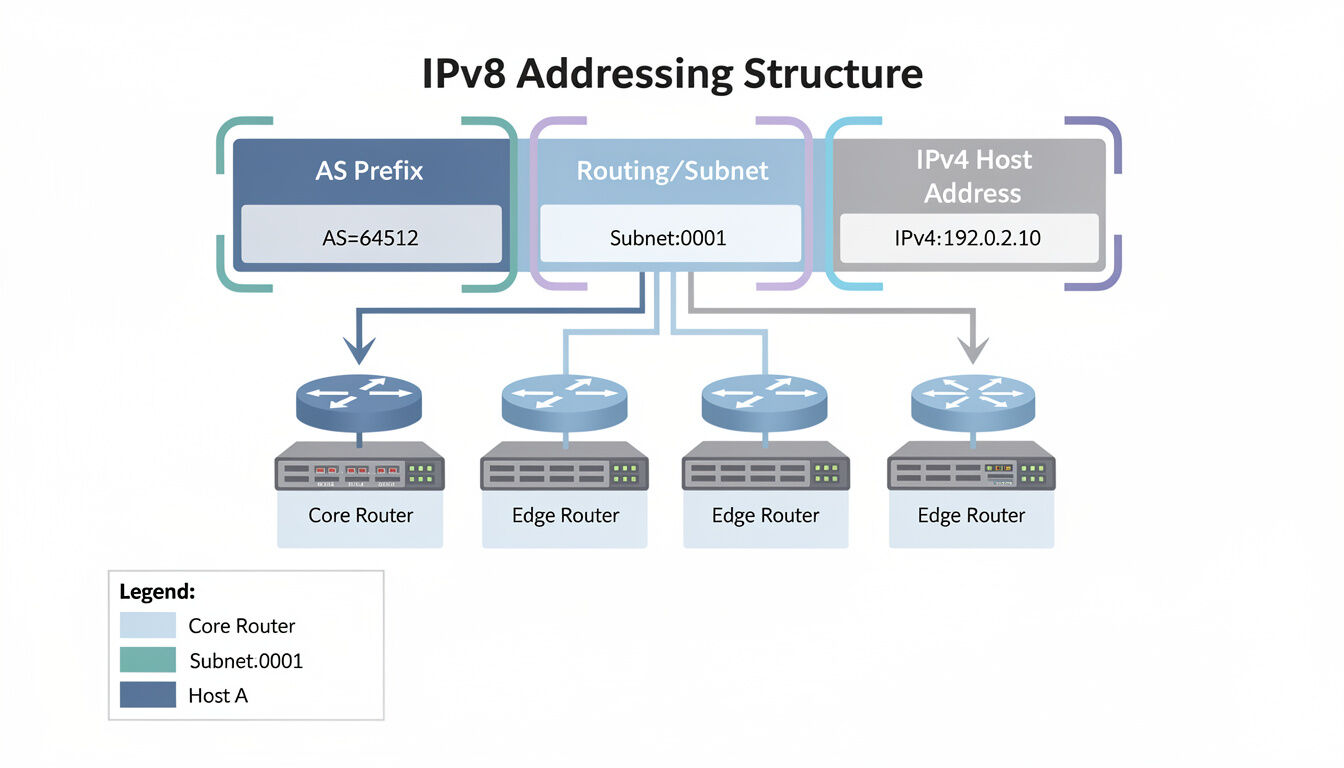

Structure d’une adresse IPv8 : 64 bits, préfixe AS et adresse hôte IPv4

Une adresse IPv8 se compose de deux éléments distincts mais complémentaires. Les 32 bits supérieurs représentent un préfixe de routage dérivé du numéro d’AS (Autonomous System Number), tandis que les 32 bits inférieurs constituent exactement une adresse IPv4 standard. Cette architecture crée une hiérarchie naturelle où chaque domaine autonome dispose de sa propre plage d’adressage IPv8, tout en conservant la structure interne familière des adresses IPv4 classiques.

Concrètement, si une organisation possède le numéro d’AS 65001 et souhaite adresser un serveur avec l’adresse IPv4 192.168.1.5, son adresse IPv8 sera directement dérivée de la composition de ces deux éléments. Cette mécanique supprime l’abstraction incompréhensible que représente IPv6 avec ses adresses sur 128 bits. Un administrateur peut immédiatement établir le lien entre un numéro d’AS, une organisation et sa plage d’adresses IPv8 uniquement en lisant l’adresse elle-même.

IPv4 comme sous-ensemble d’IPv8 : garantie de rétrocompatibilité totale

La brillance du modèle d’IPv8 réside dans le fait que IPv4 n’est pas seulement compatible avec IPv8 au sens du tunneling ou de la traduction, mais qu’il en constitue un véritable sous-ensemble architectural 🎯. Chaque adresse IPv4 publique existante peut être mappée directement à une plage d’adresses IPv8 sans modification, sans reconfiguration, sans intervention sur l’équipement.

Cette rétrocompatibilité totale signifie qu’un réseau existant utilisant IPv4 peut commencer à supporter IPv8 de manière progressive et non invasive. Les routeurs IPv8-compatibles peuvent interpréter les adresses IPv4 comme des cas spéciaux d’adresses IPv8 où le préfixe AS est défini par défaut. Les applications écrites pour IPv4 continuent de fonctionner exactement comme avant, sans même être conscientes que l’infrastructure sous-jacente a évolué. C’est une transition par dégradation gracieuse plutôt que par rupture.

Extension et rationalisation de l’espace d’adressage IP grâce à IPv8

L’espace d’adressage d’IPv8 résout élégamment le problème de pénurie qui a motivé l’adoption d’IPv6. En utilisant 32 bits pour le préfixe AS et 32 bits pour l’adresse hôte, IPv8 crée théoriquement 2^32 plages d’adresses distinctes, chacune capable d’adresser 2^32 hôtes différents. C’est une organisation qui dépasse les capacités théoriques des besoins actuels et futurs des réseaux, tout en restant logiquement tractable.

Contrairement à IPv6 où les organisations reçoivent des préfixes /32 ou /48 d’une taille souvent mal adaptée à leurs besoins réels, IPv8 offre une allocation naturelle : une plage complète d’adresses IPv4 (2^32) pour chaque domaine autonome. Cette approche élimine la sur-allocation (gaspillage d’espace) et la sous-allocation (limitation prématurée de la croissance). Une petite startup peut opérer confortablement avec son ASN unique et sa plage d’adresses correspondante, tandis qu’un géant télécommunication peut acquérir plusieurs ASN pour obtenir plus d’espace si nécessaire.

Simplification des tables de routage BGP avec une entrée unique par ASN

La table de routage globale est devenue un problème systémique majeur du routage internet moderne 📊. Avec IPv4 et IPv6, chaque fournisseur d’accès à internet se voit allouer plusieurs préfixes d’adresses qui fragmentent la table de routage. Un opérateur disposant de dix blocs d’adresses contribue dix entrées distinctes à la table BGP mondiale, même s’il s’agit d’un seul domaine autonome logique.

IPv8 transforme cette architecture en réduisant la table de routage à une seule entrée par Autonomous System Number. Chaque ASN correspond à exactement une destination de routage, définie par ses 32 bits supérieurs. Cette réduction drastique du nombre d’entrées BGP allège considérablement les équipements de routage, améliore les temps de convergence en cas de défaillance réseau, et simplifie les politiques de routage. Un routeur de cœur n’a plus besoin de maintenir en mémoire des centaines de milliers d’entrées fragmentées, mais seulement quelques millions d’ASN distincts.

La gestion simplifiée du routage inter-AS basée sur le numéro d’AS

Le routage entre domaines autonomes devient intrinsèquement plus lisible avec IPv8. Le préfixe AS de 32 bits encode directement le chemin de routage souhaité. Les décisions de routage ne dépendent plus de complexes politiques BGP basées sur des règles régionales, des alliances commerciales ou des heuristiques empiriques. Le protocole eBGP8 (extension d’IPv8 du Border Gateway Protocol) peut évaluer les routes de manière beaucoup plus déterministe en se basant sur la hiérarchie AS elle-même.

Cela signifie concrètement que la propagation de routes impropres, les attaques par usurpation de préfixes (prefix hijacking) et les instabilités de routage deviennent signalées plus clairement et peuvent être détectées automatiquement. Si une annonce BGP provient d’un ASN non légitime ou violant la hiérarchie attendue, le système le détecte immédiatement par inspection structurelle plutôt que par des règles ad hoc. La sécurité du routage s’améliore comme effet collatéral de la clarté architecturale.

Les bénéfices du modèle IPv8 sur la pénurie chronique d’adresses IP

La pénurie d’adresses IPv4 publiques a créé un marché noir et inefficace où les organisations revendent des adresses obsolètes à des prix exorbitants. Ce système n’est durable ni d’un point de vue économique ni d’un point de vue technique. IPv8 élimine ce problème à la racine en rendant chaque IPv4 réellement disponible à nouveau puisqu’elle peut être utilisée au sein de sa plage IPv8 associée sans conflits.

Imaginons une situation réaliste : une entreprise possède l’ASN 64512 et dispose théoriquement de 2^32 adresses IPv8 commençant par ce préfixe. Elle peut réutiliser librement n’importe quelle adresse IPv4 (y compris 192.168.0.0, 10.0.0.0 ou même des adresses historiquement publiques) puisque le préfixe AS les rend globalement uniques. Cette liberté ouvre des perspectives considérables pour les déploiements hybrides, les migrations progressives et les fusions d’entreprises sans conflits d’adressage.

Cas d’usage démontrant l’intégration transparente dans les réseaux actuels

Envisagez une grande banque française opérant à travers plusieurs centres de données et disposant de l’ASN 12345. Plutôt que de demander l’allocation de nouveaux blocs d’adresses IPv4 rares et coûteux ou de supporter la complexité du double stack IPv4/IPv6, cette banque peut progressivement migrer son infrastructure vers IPv8. Son premier centre de données continue de fonctionner en IPv4 pur (100% compatible avec IPv8), tandis qu’elle déploie IPv8 natif dans son nouveau centre de données.

Les applications fonctionnent sans modification. Les équipements de sécurité détectent et gèrent les adresses IPv8 avec la même intuitivité qu’IPv4. Les outils de monitoring existants fonctionnent immédiatement puisque l’adresse hôte est toujours une IPv4 classique. Cette banque n’est jamais contrainte d’abandonner IPv6 pour IPv8, ni de supporter les trois protocoles simultanément. Elle adopte IPv8 au rythme qu’elle choisit, service par service, centre par centre, sans rupture organisationnelle.

Gestion réseau unifiée et modernisée avec le Zone Server IPv8 🖥️

Si l’architecture d’adressage d’IPv8 résout les problèmes d’espace et de routage, la véritable innovation opérationnelle réside dans le concept du Zone Server, une plateforme centralisée qui consolide l’ensemble des services réseau traditionnellement fragmentés et distribués. Cette approche reconnaît une vérité trop souvent ignorée : la gestion moderne des réseaux ne souffre pas d’une insuffisance de protocoles techniques, mais d’une fragmentation excessive des services qui les supportent.

Principes majeurs du concept de Zone Server centralisé et actif/actif

Le Zone Server constitue la pierre angulaire de l’approche opérationnelle d’IPv8. Plutôt que de déployer des serveurs DHCP séparés, des serveurs DNS distincts, des serveurs NTP autonomes et d’autres composants répartis, une organisation déploie une ou plusieurs instances du Zone Server qui intègrent tous ces services dans une architecture cohérente et homogène.

Cette plateforme fonctionne en mode actif/actif, ce qui signifie que plusieurs instances peuvent opérer simultanément sans hiérarchie maître/esclave problématique. Si une instance échoue, les autres continuent de servir l’ensemble des fonctions sans interruption de service. Cette topologie élimine les problèmes de basculement lents et les états de divergence qui caractérisent les déploiements DHCP et DNS classiques. Le Zone Server n’est pas un simple regroupement de services existants, mais une rearchitecture complète pensée pour la résilience et la cohérence depuis sa conception.

Remplacement des services DHCP, DNS, NTP, authentification et télémétrie

Le Zone Server assume les responsabilités de multiples services réseau traditionnels 🔐. Il fournit les fonctions de DHCP8 pour l’allocation d’adresses, de DNS8 pour la résolution de noms, de protocole de temps réseau pour la synchronisation, d’authentification pour la gestion d’identités et de télémétrie pour la collecte de métriques réseau. Traditionnellement, ces services exigeraient au moins cinq serveurs distincts, plusieurs équipes de support spécialisées et une coordination complexe pour assurer leur cohérence mutuelle.

Avec le Zone Server, une équipe opérationnelle réduite gère un seul système. Les configurations de sécurité, de politiques de nommage et d’allocation s’appliquent de manière cohérente à l’ensemble de l’infrastructure. Un changement de politique d’authentification se propage instantanément à tous les équipements du réseau via les mécanismes unifiés du Zone Server, éliminant les fenêtres de vulnérabilité où certains services seraient désynchronisés.

Fonctionnement de la requête DHCP8 et réception du bail unique intégrant tous les endpoints

Quand un appareil se connecte à un réseau IPv8, il émet une requête DHCP8 classique. Le Zone Server répond non pas avec un simple bail d’adresse, mais avec un paquet réponse enrichi contenant tous les endpoints nécessaires au fonctionnement de l’appareil. Ce bail unique intègre l’adresse IPv8, les adresses DNS8 résolutives, les serveurs de synchronisation temporelle, les paramètres d’authentification et les identifiants de télémétrie, le tout dans une transaction unique.

Cet approche révolutionne la configuration des équipements. Un serveur physique connecté au réseau n’a besoin que d’une seule interaction avec le Zone Server pour acquérir tous les paramètres requis à son fonctionnement. Plus besoin de requêtes DNS supplémentaires pour découvrir l’adresse du serveur NTP, ni de recherches de configuration LDAP pour l’authentification. Le Zone Server fournit une configuration atomique, cohérente et complète, réduisant les points d’échec potentiels et accélérant considérablement le déploiement d’appareils nouveaux.

Automatisation et cohérence des services réseau simplifiées par IPv8

L’intégration de tous les services dans le Zone Server crée des opportunités remarquables pour l’automatisation. Quand un appareil reçoit son bail DHCP8, le Zone Server met à jour automatiquement les enregistrements DNS8, initialise les paramètres d’authentification appropriés et configure la collecte de télémétrie de manière cohérente. Aucune synchronisation manuelle entre services n’est nécessaire, éliminant les classes d’erreurs qui surgissent quand un enregistrement DNS reste stale après un changement d’adresse DHCP8.

Cette cohérence s’étend à la gestion du cycle de vie des appareils. Quand un équipement est retiré du réseau, le Zone Server invalide simultanément son adresse, supprime son entrée DNS8, révoque ses droits d’authentification et arrête sa collecte de télémétrie. Un administrateur n’a besoin d’intervenir qu’une seule fois pour déclencher un nettoyage complet et automatisé plutôt que de naviguer entre cinq systèmes distincts pour s’assurer que l’appareil est complètement oublié.

Avantages opérationnels et impact sur la gestion des équipements et des applications

Les gains opérationnels se concrétisent rapidement 📈. Les équipes informatiques réduisent leur charge cognitive et leurs interventions manuelles. Les temps de résolution des problèmes réseau diminuent puisqu’un seul point d’investigation (le Zone Server) contient potentiellement la cause d’un problème relatif à l’adressage, la résolution ou l’authentification. Les scripts de déploiement deviennent plus simples puisqu’ils peuvent supposer une configuration complète et cohérente via DHCP8 unique.

Pour les applications métier, cette simplification signifie moins de latence et de variabilité lors du démarrage de services. Un conteneur Docker nouvellement déployé sur un cluster peut acquérir son identité réseau complète en millisecondes au lieu de secondes, puisque le Zone Server n’exige qu’une seule transaction au lieu de multiples appels à des services hétérogènes. Les frameworks d’orchestration comme Kubernetes bénéficient directement de cette réduction de latence de configuration réseau.

Maintien de la fiabilité et de la sécurité grâce à la plateforme intégrée

La consolidation des services ne sacrifie pas la fiabilité ou la sécurité, contrairement à ce que pourraient craindre les architectes prudents. Au contraire, le Zone Server améliore ces attributs par sa conception même. Une instance Zone Server peut être déployée en architecture distribuée, avec réplication de ses données vers plusieurs nœuds. Si un nœud tombe en panne, un autre prend le relais instantanément sans interruption de service.

La sécurité bénéficie de l’intégration des services. Les politiques de contrôle d’accès s’appliquent de manière uniforme, sans risque d’incohérence entre un système d’authentification et un serveur DNS qui aurait des règles divergentes. Le Zone Server implémente des verrous transactionnels assurant qu’une adresse allouée est toujours accompagnée d’une entrée DNS8 valide et de paramètres d’authentification cohérents. Cette intégrité mutuelle élimine des classes entières d’anomalies de sécurité.

Sécurité Zero Trust et protocoles de routage avancés dans l’écosystème IPv8 🛡️

Au-delà de la simplification opérationnelle, IPv8 intègre la sécurité Zero Trust au cœur de son architecture réseau, plutôt que comme couche additionnelle ou post-déploiement. Cette approche reconnaît que les périmètres réseau traditionnels n’existent plus, que les menaces internes et externes sont équivalentes, et que chaque transaction doit être vérifiée indépendamment.

Implémentation native de la politique Zero Trust avec jetons JWT et OAuth8 embarqué

Le modèle de sécurité d’IPv8 repose sur une authentification basée sur des jetons JWT (JSON Web Tokens) directement intégrés au protocole. Contrairement aux approches traditionnelles où le JWT est utilisé uniquement au niveau applicatif ou où OAuth2 reste un service indépendant, IPv8 embarque nativement un moteur OAuth8 — une évolution d’OAuth2 — directement dans le Zone Server et sur les équipements réseau.

Chaque appareil reçoit, lors de son admission au réseau via DHCP8, un JWT signé cryptographiquement qui atteste son identité, ses permissions et ses droits d’accès aux ressources réseau. Ce jeton est validé localement par chaque équipement réseau sans nécessiter une vérification auprès d’un serveur d’authentification externe. L’appareil doit régulièrement renouveler son jeton pour conserver son accès, créant une fenêtre temporelle de validité limitée pendant laquelle une compromission est plus facilement détectable.

Validation locale des identités sans dépendance à des serveurs externes

Une des forces critiques du modèle de sécurité d’IPv8 réside dans l’absence de dépendance à des serveurs d’authentification externes lors du processus de validation. Chaque routeur, chaque commutateur et chaque Zone Server maintient un cache OAuth8 local contenant les clés publiques nécessaires pour valider les jetons reçus. Quand un paquet arrive à un équipement réseau avec un jeton JWT, la validation s’exécute localement en quelques millisecondes sans requête réseau supplémentaire.

Cet approche crée une architecture remarquablement résiliente. Si le Zone Server central devient indisponible, les appareils du réseau peuvent continuer à fonctionner selon leurs jetons valides existants pendant quelques heures. Seul le provisionnement de nouveaux appareils serait retardé jusqu’à la restauration du Zone Server. Cette tolérance aux défaillances dépasse largement celle des architectures traditionnelles où une indisponibilité du serveur RADIUS ou LDAP paralyse complètement le réseau.

Tolérance aux défaillances réseau et robustesse du modèle d’authentification

Le problème classique des systèmes d’authentification centralisés — la vulnérabilité à une défaillance unique — est éliminé par la validation locale via OAuth8. Si une division du réseau se sépare accidentellement de la partie qui contient le Zone Server principal, les appareils des deux côtés continuent à fonctionner normalement tant que leurs jetons restent valides. Aucune interruption de service n’intervient jusqu’à l’expiration du jeton (typiquement plusieurs heures ou jours selon la configuration).

Cette robustesse s’étend au routage inter-domaine. Un routeur BGP d’un domaine autonome peut valider les jetons des appareils connectés sans dépendre du système d’authentification du domaine adjacent. Les frontières organisationnelles restent cohérentes même en cas de problèmes de connectivité, car la validation est une propriété cryptographique du jeton lui-même, non un état distant.

Authentification universelle et simplification de la gestion des identifiants

Traditionnellement, les administrateurs réseau doivent gérer plusieurs ensembles d’identifiants : noms d’utilisateur et mots de passe pour l’authentification VPN, certificats X.509 pour le TLS, identifiants SNMP pour la gestion des équipements, identifiants API pour les intégrations cloud. IPv8 consolide cette fragmentation en utilisant le jeton JWT comme identifiant universel 🔑.

Qu’un utilisateur se connecte via VPN, qu’un conteneur rejoigne un cluster Kubernetes ou qu’une application accède à une base de données, le jeton JWT reçu lors du connexion réseau via DHCP8 sert d’identifiant unifié. Ce jeton peut être introspectionné pour déterminer les permissions spécifiques de l’entité correspondante. Un administrateur n’a besoin de maintenir qu’une seule source de vérité pour les identités, plutôt que de synchroniser laborieusement les permissions entre un annuaire LDAP, un système de gestion de certificats et des fichiers de configuration dispersés.

Protocoles obligatoires eBGP8, iBGP8 et OSPF8 pour un routage optimisé IPv8

Le routage inter-domaine et intra-domaine d’IPv8 s’appuie sur une nouvelle génération de protocoles de routage conçus pour les réalités du réseau moderne. L’eBGP8 (externe) et l’iBGP8 (interne) sont les successeurs directs du BGP classique, tandis que l’OSPF8 modernise le protocole OSPF pour l’environnement IPv8.

Ces protocoles partagent une caractéristique fondamentale : ils comprennent nativement la structure hiérarchique d’IPv8 basée sur les numéros d’AS. Un routeur n’annonce plus des préfixes réseau arbitraires, mais plutôt des plages d’adresses cohérentes avec son préfixe AS. Cette cohérence structurelle élimine d’emblée une classe entière de problèmes historiques du BGP où un opérateur pouvait accidentellement (ou malveillamment) annoncer des préfixes que lui revenant pas.

Nouveau facteur de coût composite (Cost Factor) dans l’évaluation des routes

Au lieu de se reposer sur des métriques simples comme le nombre de sauts ou le coût manuel arbitraire, l’eBGP8 et l’iBGP8 implémentent un facteur de coût composite prenant en compte plusieurs dimensions. Ce facteur peut intégrer la latence mesurée, la bande passante disponible, le taux de perte de paquets et même des contraintes physiques comme la localisation géographique du chemin ou le type de média de transmission.

Un administrateur réseau configure comment ces différentes dimensions doivent être pondérées pour le routage. Si la latence est critique (par exemple pour les applications de traitement vidéo temps réel), elle peut être pondérée fortement. Si la résilience aux défaillances est la priorité, le protocole peut favoriser les chemins redondants même au coût d’une latence légèrement accrue. Cette flexibilité élimine l’artificialité des politiques de routage BGP actuelles où les décisions doivent être exprimées en termes de prefices locales et communautés ad hoc.

Mécanismes d’atténuation des problèmes historiques du BGP classique

BGP a servi de colonne vertébrale du routage internet pendant plusieurs décennies, mais il souffre de problèmes bien documentés : convergence lente après une défaillance, instabilité de la table de routage due à des reconvergences répétées, vulnérabilité aux attaques par usurpation de préfixes et croissance exponentielle du nombre d’entrées.

Les protocoles eBGP8 et iBGP8 incluent des mécanismes pour adresser chacune de ces faiblesses. La convergence est accélérée par un système de détection précoce de défaillances intégré au protocole lui-même. La stabilité de la table de routage est améliorée par des seuils de dampening plus intelligents qui distinguent les oscillations légitimes des changements pathologiques. La sécurité contre les usurpations de préfixes est garantie structurellement puisqu’un ASN ne peut annoncer que les préfixes dont le préfixe AS supérieur correspond à son propre numéro d’AS.

Stratégies souples de transition et compatibilité avec IPv4 et IPv6

Contrairement aux propositions révolutionnaires naïves, IPv8 reconnaît que les déploiements à grande échelle exigent des stratégies de transition pragmatiques et graduelles. Une organisation n’abandonne jamais IPv4 ou IPv6 pour adopter IPv8, mais plutôt les complète progressivement. Les trois protocoles peuvent coexister harmonieusement, chacun trouvant son rôle optimal.

IPv4 reste parfait pour les applications existantes qui ne bénéficieraient pas de migration, les segments de réseau peu critiques et les périphériques hérités qui ne seront jamais mis à jour. IPv6 continue de servir les cas d’usage où son très grand espace d’adressage offre des avantages palpables, particulièrement dans les scénarios d’IoT massif ou de numérotation de capteurs. IPv8 est déployé là où il apporte une valeur concrète : gestion réseau unifiée, sécurité améliorée ou simplification opérationnelle.

Fonctionnement sécurisé du tunnel 8to4 et absence du double stack obligatoire

Pour les organisations désirant commencer à déployer IPv8 sans rupture, le tunnel 8to4 offre un mécanisme de transition. Les paquets IPv8 peuvent être encapsulés dans des enveloppes IPv4 et traverser une infrastructure existante IPv4 native pour être décapsulés à leur destination. Cela signifie qu’une organisation peut déployer IPv8 sur certains segments de son réseau sans attendre que l’ensemble de l’infrastructure soit capable de le supporter.

Contrairement à l’approche malheureuse du double stack IPv4/IPv6 qui impose que chaque appareil supporte les deux protocoles complètement, le tunneling 8to4 via IPv4 élimine ce besoin. Un routeur peut être pur IPv8 sans perdre la capacité de communiquer avec les domaines restés en IPv4. Le coût opérationnel du support de IPv8 est donc minimal et local, sans exiger une évolution globale instantanée.

État exploratoire de la proposition IPv8 et perspectives d’évolution futures

Il est crucial de souligner que cette proposition IPv8 reste un brouillon de travail soumis à l’IETF en avril 2026 pour exploration et débat, non une norme approuvée ou un protocole finalisé. Les idées qu’elle contient sont ambitieuses et novatrices, mais elles requièrent une validation extensive, une implémentation sur plusieurs années et une adoption mondiale progressive.

De nombreuses évolutions futures sont probables et attendues. Le facteur de coût composite pourrait être affiné selon l’expérience des premiers déploiements. Les mécanismes de sécurité pourraient être renforcés ou simplifiés selon les menaces qui émergeront. L’intégration avec des technologies futures comme les réseaux logiciels définis (SDN) ou l’intelligence artificielle pour l’optimisation du routage pourrait modifier considérablement certains aspects du protocole. La communauté technique devrait considérer IPv8 comme une direction ambitieuse plutôt que comme une destination immuable.

Composants et fonctionnalités annexes : adressage interne, peering régional et multicast

Au-delà des caractéristiques principales d’IPv8, plusieurs composants supplémentaires complètent l’architecture. Le plages dédiées à l’adressage interne (par exemple 127.0.0.0/8) permettent à une organisation d’opérer des services internes utilisant l’espace d’adressage IPv8 sans exposition à l’internet public. Le peering régional via RINE (Regional Internet Network Exchange) facilite l’interconnexion efficace entre domaines autonomes au niveau régional, réduisant les sauts de routage pour les trafics localisés.

Le multicast sur IPv8 bénéficie de la clarté structurelle du protocole. Plutôt que les schémas complexes de gestion des groupes multicast sur IPv4 ou IPv6, IPv8 permet une allocation intuitive de plages multicast basée sur les structures AS, facilitant les déploiements de publication/souscription et de diffusion à grande échelle dans les environnements d’entreprise.

Gestion intégrée des mises à jour matérielles (Update8) et contrôle d’accès

Un dernier volet de l’écosystème IPv8 concerne la gestion des mises à jour matérielles et du cycle de vie des équipements. Le système Update8 intégré permet au Zone Server de pousser des mises à jour firmware ou logicielles vers les appareils du réseau de manière sécurisée et validée. Chaque mise à jour est signée cryptographiquement et validée localement par l’appareil avant exécution, assurant que seules les mises à jour autorisées sont appliquées.

Le contrôle d’accès à granularité fine permet aux administrateurs de définir exactement quels appareils peuvent accéder quelles ressources, basé sur le jeton JWT, le préfixe AS, ou des attributs applicatifs. Un administrateur peut facilement donner accès temporaire à un appareil invité, révoquer l’accès d’un appareil compromis, ou partitionner le réseau en domaines de sécurité sans complexité opérationnelle excessive. Ces capacités constituent l’expression pratique de la politique Zero Trust au niveau de l’équipement réseau.